情報セキュリティの目的と考え方

情報セキュリティを考える時に大事なこととして、技術だけでなく組織・経営のことも考える必要があります。

セキュリティというと暗号化やパスワード、ファイアウォールなど技術よりな言葉が出てきますが、それだけだと組織は守れません。

情報セキュリティに関する規格の用語定義であるJIS Q 27001(ISO/IEC 27001)では、情報セキュリティマネジメントシステム(ISMS)について以下のように説明されています。

「ISMSの採択は、組織の戦略的決定である。組織のISMSの確立及び実施は、その組織のニーズ及び目的、セキュリティ要求事項、組織が用いているプロセス、並びに組織の規模及び構造によって影響を受ける」

ちょっと難しいですが、つまりは「情報セキュリティは組織でちゃんと決めて取り組んでいきましょう!」ということです。

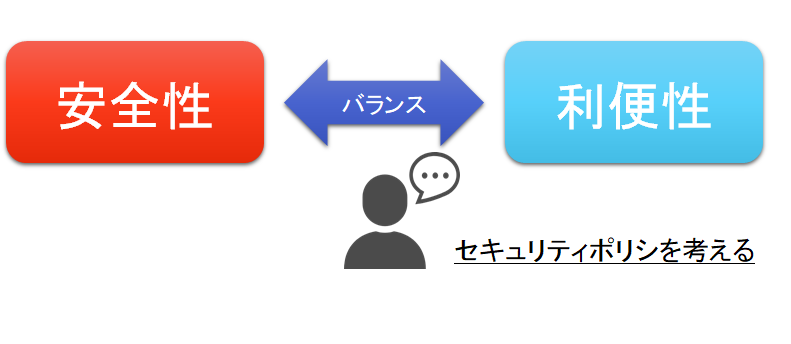

情報セキュリティで大事なのはバランスです!!

情報セキュリティを考えるときに、何でもかんでも厳しくすれば良いのだ!とはいかないですよね。厳しくするだけなら、常にウィルススキャンを掛けたり、全てのデータを暗号化したり、極端な話端末をネットワークに繋がない、USBポートをふさいでしまうなど、外からのアクセスを断ち切ってしまえば良いのです。但し、これだと、使い難いですよね。。。

つまり、安全・安心だけを最優先するのではなく、利便性も考える必要があるのです。

利便性を考える上で、リスクを洗い出し、そのリスクの危険性や対処方法を検討し、優先度を決めることで、バランスの取れたセキュリティポリシができると思います。

このバランスの良い情報セキュリティのポリシを決める上で大事なポイント(要素)があり、これが以下の情報セキュリティマネジメントの3要素のことになります。

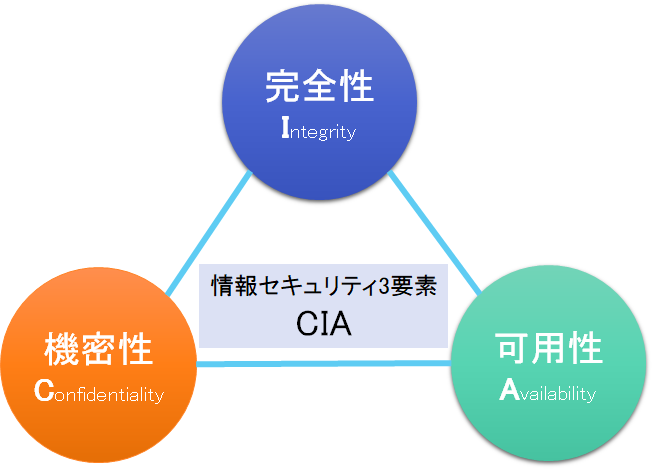

情報セキュリティにおける3要素

では、情報セキュリティにおける3要素を説明します。この3要素を上手く組み合わせることで、バランスの取れたシステム・運用が組織として可能となりますので、非常に重要な要素ですね。

①機密性(Confidentiality)

許可された人だけが情報にアクセスできるようにしたり、情報が漏洩しないようにすることを指します。ここを厳しくすると安全性がグッと上がりますね。

例)アクセス制御、 パスワード認証、 PGPによる暗号化、セキュリティ区画の立ち入り制限など

②完全性(Integrity)

情報が書き換えられたりすることなく、完全な(正常な)状態を保っていることを指します。

例)デジタル署名を使ったデータ改ざんの確認

③可用性(Availability)

利用者が、必要な時に必要な情報資産を利用できるようにすることを指します。ここが利便性に繋がっていきますね。

例)システムの全2重化、UPSによるサーバ電源断を無くす、HDDのRAID構成によるデータ保護、システムのクラウド化による利便性向上

上記3要素の頭文字を繋げて「CIA」と言われてます。

更に、以下4つの特性を含めることもあります。

④真正性(Authenticity):主体または資源が、主張通りであることを書く実にする特性です。真正性を低下させる例としては、なりすまし行為などがありますね。

⑤責任追跡性(Accountability):情報資産に行われたある操作についてユーザと動作を一意に特定でき、過去に遡って追跡できる特性のことです。情報資産への操作履歴をログとして後から識別可能にすることで確保されますね。

⑥否認防止(Non-Repudiation):操作が行われた事実や発生した事象を証明でき、後になって否認されないようにする能力のことです。ディジタル署名やタイムスタンプなどで防ぐことができます。

⑦信頼性(Reliability):処理に欠陥や不具合がなく、期待した処理が確実に行われている特性のことです。システムのバグを改修したり、故障にしにくい部品を使って正常動作の維持を図ったりすることで確保されますね。

まとめ

今回は情報セキュリティマネジメントにおける、セキュリティポリシの考え方や重要な3要素に関して学習してみました。

セキュリティは強くするだけではコストが掛かり、使い勝手が悪くなってしまうのですね。利便性も意識しながら、バランスよく情報セキュリティのポリシーを組織として決めていく必要があるのですね!

勿論、利便性を求め過ぎて、どこからでもだれでもアクセスできる、なんてことにならないよう気を付けましょうね。

以上です!